Kontrola dostępu do kluczy i przedmiotów

O rozwiązaniu

Klucze są szczególnie ważnym zasobem każdego obiektu z racji na funkcję, którą pełnią oraz na szkody, które mogą wystąpić w przypadku, gdyby dostały się w niepowołane ręce. Chroniąc dostępu do pomieszczeń, maszyn, pojazdów, poufnej dokumentacji czy innych wartościowych zasobów, same wymagają skutecznego systemu ochrony. System przechowywania kluczy powinien zapewnić dostęp do nich wyłącznie osobom upoważnionym oraz zarejestrować historię ich obiegu – w ten sposób klucze będą pod stałym nadzorem, a chronione przez nie zasoby pozostaną zabezpieczone.

Kontrola dostępu do kluczy i przedmiotów umożliwia ochronę współdzielonych zasobów przedsiębiorstwa, zarządzanie ich użytkowaniem oraz weryfikację tego, kto i w jakim czasie nimi dysponował. Rozwiązanie to pozwala w jasny i precyzyjny sposób przypisać osobie pobierającej odpowiedzialność za powierzone mienie oraz rozliczyć ją z jego użytkowania. Kontrola jest realizowana w sposób elektroniczny, według uprawnień nadanych użytkownikom w procesie konfiguracji systemu, i nie wymaga dodatkowej obsługi. Redukuje to koszty pracownicze oraz eliminuje możliwość wystąpienia błędu ludzkiego. Dostępny w ofercie system dystrybucji i monitorowania obiegu kluczy oraz wyposażenia o nazwie RKDS powstał z myślą o zaspokojeniu tych potrzeb.

Oferowane rozwiązanie może pracować autonomicznie lub jako integralna część systemu kontroli dostępu RACS 5. W pierwszym przypadku obsługa systemu odbywa się lokalnie z poziomu panelu sterującego lub zdalnie z poziomu przeglądarki WWW. Dzięki intuicyjnemu menu panelu kontrolnego zarówno zarządzanie, jak i codzienna obsługa możliwe są już po krótkim przeszkoleniu. W drugim przypadku, konfiguracja i monitorowanie obiegu kluczy wykonywane są z poziomu oprogramowania zarządzającego systemem kontroli dostępu RACS 5, a użytkownicy systemu RKDS mogą posługiwać się tymi samymi identyfikatorami co w systemie RACS 5. Jedna baza użytkowników oraz możliwość zarządzania ich uprawieniami z poziomu jednego programu nadzorczego stanowią istotny walor użytkowy, zarówno jeśli chodzi o obsługę systemu, jak i jego bezpieczeństwo.

Podwyższony poziom bezpieczeństwa kluczy/zasobów w systemie RKDS można uzyskać, stosując depozytory ze skrytkami RKD24CT oraz wykorzystując takie funkcje jak: podwójna identyfikacja, komisyjne pobieranie klucza, czy też możliwość zewnętrznej autoryzacji pobrania klucza. W depozytorach ze skrytkami dostęp do klucza lub przedmiotu złożonego w skrytce jest chroniony drzwiczkami blokowanymi elektronicznie, a zawartość skrytki jest niewidoczna.

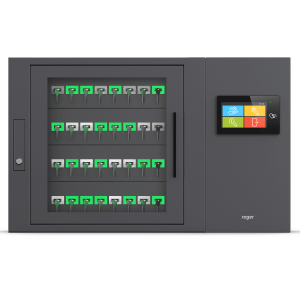

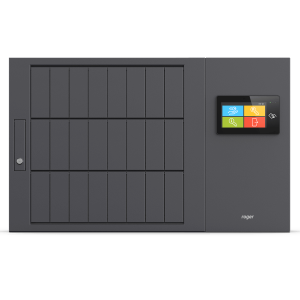

System RKDS składa się z depozytora RKD32 lub RKD24CT, który jest wyposażony w panel kontrolny, oraz dołączonych do depozytora głównego depozytorów rozszerzających. Stosując depozytory rozszerzające, można uzyskać system do zarządzania 192 kluczami z jednego panelu kontrolnego. Większe instalacje mogą być obsłużone poprzez podłączenie depozytorów RKD do oprogramowania VISO. W takim scenariuszu pracy limit kluczy, które może obsłużyć system, praktycznie nie występuje. Depozytory oferowane są w wariantach obsługujących różne liczby kluczy (8, 16, 24, 32) oraz opcjach: z szybą antywłamaniową, z roletą elektryczną zamiast drzwi depozytora, bez drzwiczek, z kluczem otwarcia obudowy w systemie Master Key oraz z pełnymi drzwiami bez przeszklenia.

Zestaw 4 depozytorów

ze wspólnym panelem sterującym

Charakterystyka

- elektronicznie kontrolowany dostęp do kluczy

- rejestracja obiegu kluczy

- zarządzanie uprawnieniami użytkowników

- raportowanie działań użytkowników i obiegu kluczy

- przyjazna, intuicyjna obsługa z poziomu panelu kontrolnego

- dostęp do kluczy po identyfikacji kodem PIN, kartą lub odciskiem palca

- praca autonomiczna lub sieciowa

- integracja z systemem kontroli dostępu RACS 5

- zarządzanie z panelu kontrolnego, przez przeglądarkę WWW lub oprogramowanie systemu kontroli dostępu RACS 5

- rezerwacja kluczy

- dostęp do kluczy wg harmonogramu

- rejestracja zdjęć osób pobierających i zdających klucz

- ochrona antysabotażowa

- odblokowanie awaryjne wszystkich kluczy

- integracja programowa w obcych systemach (pakiet SDK)

- 10 lat serwisu pogwarancyjnego